به گزارش مجاهدت از گروه دفاعی امنیتی دفاعپرس، پدافند غیرعامل بهعنوان یکی از ارکان بنیادین تأمین امنیت ملی و تقویت تابآوری کشور در برابر تهدیدات نوین، جایگاهی راهبردی در سیاستگذاری کلان جمهوری اسلامی ایران دارد. اهمیت این حوزه از آنروست که در کنار اقدامات نظامی و بازدارندگی سخت، نقش مکمل، پیشگیرانه و ماندگاری را در حفاظت از جان، مال و زیرساختهای حیاتی ایفا میکند. برخلاف تصور رایج که امنیت را صرفاً در قالب ابزارهای نظامی تعریف میکند، پدافند غیرعامل نگاهی هوشمندانه و چندبُعدی به مقابله با تهدیدات دارد.

در شرایط پرتنش منطقهای و جهانی امروز، اهمیت این نوع دفاع، بیش از هر زمان دیگری نمایان شده است. رشد فزاینده تهدیدات ترکیبی – از حملات سایبری و اختلال در زیرساختهای حیاتی گرفته تا تهدیدات زیستی و شیمیایی– ساختارها و عملکردهای ملی را با چالشهایی مواجه ساخته است. سال ۱۴۰۴ را میتوان دورهای تعیینکننده در بازآرایی پدافند غیرعامل دانست؛ دورهای که در آن، تحلیل واقعبینانه از وضعیت موجود و ارائه پاسخهای چندلایه و منعطف، ضرورتی غیرقابل انکار است.

تحلیل وضعیت جاری نشان میدهد که مجموعهای از مخاطرات نوظهور و در حالتکامل، زیرساختهای کشور را در معرض تهدید قرار دادهاند. تمرکز این تهدیدات نهتنها بر نقاط ضعف زیرساختی، بلکه بر نارساییهای مدیریتی و وابستگیهای فناورانه نیز قرار گرفته است. از اینرو، ضروری است تا دستگاههای اجرایی، فراتر از نگاه اداری، با رویکردی راهبردی و پیشنگرانه وارد عمل شوند.

در این چارچوب، قانون تشکیل سازمان پدافند غیرعامل کشور، مصوب سال ۱۴۰۲، بنیان حقوقی و نهادی لازم را برای تعریف مأموریتها و الزامات عملکردی نهادها فراهم کرده است. بر اساس این قانون، سازمان پدافند غیرعامل کشور با هدف کاهش آسیبپذیری، تقویت بازدارندگی، مقاومسازی زیرساختها و تسهیل مدیریت بحران تشکیل شده و تابع ستاد کل نیروهای مسلح است. این سازمان، مسئول هدایت، راهبری و نظارت عالیه بر سیاستها و برنامههای پدافند غیرعامل در سطح ملی و در همه دستگاههای اجرایی موضوع ماده (۵) قانون مدیریت خدمات کشوری و ماده (۲۹) قانون برنامه ششم توسعه کشور است.

مطابق با مفاد قانون، مسئولیت اجرای برنامههای پدافند غیرعامل در سطح ملی با رؤسای دستگاهها و در سطح استانها با استانداران است. این نکته بیانگر آن است که انتظار میرود هر دستگاه با رویکردی فعال، نسبت به تهیه، اجرا و ارزیابی مستمر برنامههای متناسب با سطح تهدیدات خود اقدام کند. سازمان پدافند غیرعامل کشور نیز موظف است نظارت مؤثر و ارائه گزارشهای منظم به نهادهای بالادستی را به انجام رساند.

اما به نظر میرسد که نخستین اولویت سال جاری، شناسایی و پایش فعال تهدیدات است. هرچند بسیاری از دستگاهها به تهیه طرحهای پدافندی اقدام کردهاند، اما ضعف در تحلیل اندرکنش میان تهدیدات و آسیبپذیریها، یکی از خلأهای مهم موجود است. لازم است نظام رصد تهدیدات – چه در سطح ملی و چه استانی – با بهرهگیری از فناوریهای نوین و تحلیل داده، بازطراحی و تقویت شود.

دومین اولویت، تمرکز بر پایداری خدمات عمومی حیاتی است. خدماتی نظیر آب، برق، درمان، حملونقل و ارتباطات، نهتنها شاخص توسعه، بلکه معیار مقاومت ملی در برابر بحرانها هستند. تابآوری این خدمات، مستلزم تقویت ساختارهای فنی، افزایش ظرفیت پشتیبان، و طراحی سناریوهای جایگزین در صورت بروز اختلال است. دستگاهها باید در این زمینه از حالت واکنشی خارج شده و بهسمت طراحی عملیاتی گام بردارند.

در گام سوم، ارتقاء آمادگی سازمانی و تخصصی ضروری است. بسیاری از نهادها فاقد ساختارهای تخصصی مؤثر در حوزه پدافند غیرعامل هستند یا ظرفیت موجود بهروز نشده است. تقویت تیمهای واکنش سریع، بهروزرسانی بانک اطلاعات زیرساختها، و تدوین نقشههای عملیاتی به تفکیک سطح تهدید، از گامهای کلیدی در این حوزه محسوب میشود.

بر پایه قانون، دستگاههای اجرایی موظفاند در برنامههای سرمایهای و طرحهای توسعهای خود، بودجه و منابع لازم برای مقاومسازی زیرساختها و اجرای الزامات پدافندی را پیشبینی کنند. تخطی از اجرای این الزامات میتواند تبعات قانونی برای مدیران دستگاهها در پی داشته باشد.

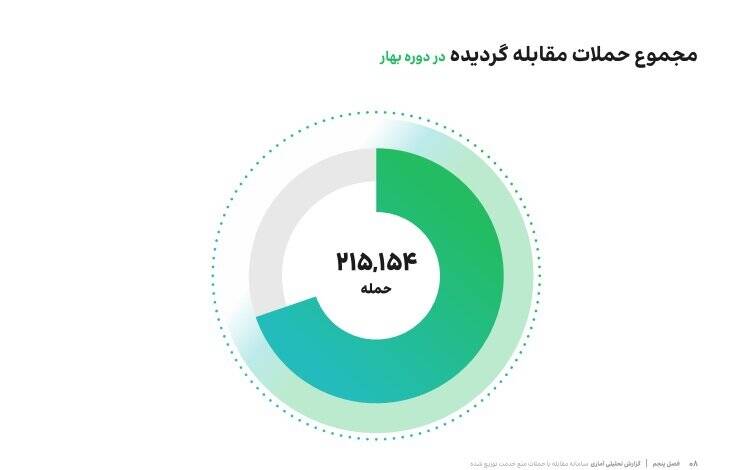

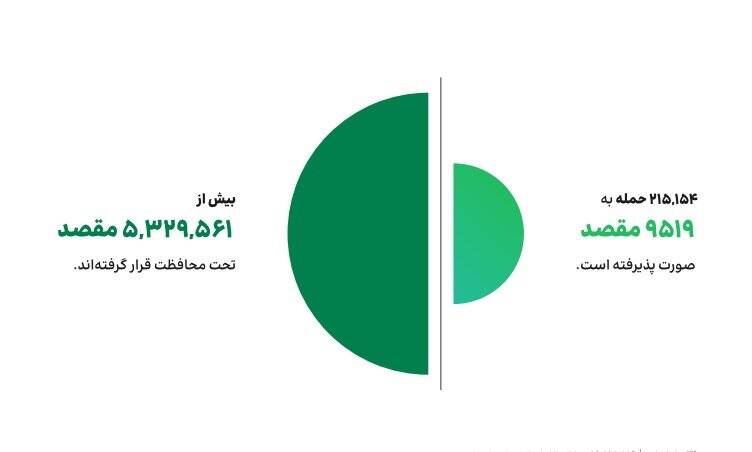

حفاظت از زیرساختهای حیاتی، بهویژه در حوزه انرژی، ارتباطات، مراکز درمانی و لجستیکی، دیگر محور اصلی در سیاستهای پدافندی امسال است. با توجه به افزایش احتمال حملات سایبری هدفمند، راهاندازی مرکز عملیات سایبری در سطح ملی و تقویت سامانههای هشدار سریع در دستگاهها، باید در دستور کار قرار گیرد. تمرکز بر اقدامات پیشگیرانه و محرومسازی دشمن از اطلاعات کلیدی، مکمل این راهبرد خواهد بود.

از منظر فرهنگی و اجتماعی نیز، ارتقاء درک عمومی نسبت به ضرورت پدافند غیرعامل، اولویتی حیاتی است. بدون همراهی مردم و ذینفعان محلی، هیچ طرح پایداری در عمل موفق نخواهد شد. آموزش همگانی، آگاهیبخشی از طریق رسانهها، و مشارکتدادن جامعه محلی در فرایندهای آمادگی، باید در تمامی طرحها لحاظ شود.

به اذعان کارشناسان دستگاهها لازم است برنامههای پدافند غیرعاملی را با سه رویکرد تدوین کنند؛ برنامههای فوری در مواجهه با تهدیدات قطعی یا قریبالوقوع، برنامههای جاری برای تقویت پیوسته ساختارها، و برنامههای ترکیبی که پاسخهای چندمنظوره به تهدیدات نوین را هدف قرار میدهند. این طبقهبندی، از پراکندگی طرحها جلوگیری کرده و موجب تخصیص دقیقتر منابع میشود.

در نهایت، سال ۱۴۰۴ فرصتی کلیدی برای بازتعریف و تثبیت نقش پدافند غیرعامل در ساختارهای اجرایی کشور است. اجرای موفق سیاستها و راهبردهای این حوزه در گرو درک دقیق این نکته است که خود دستگاههای اجرایی، متولیان اصلی تحقق اهداف پدافند غیرعامل هستند.

تجربیات سالهای اخیر بهوضوح نشان دادهاند که غفلت از الزامات پدافند غیرعامل میتواند به تحمیل هزینههای جدی بر کشور منجر شود. از جمله، حمله سایبری به سامانه توزیع سوخت که منجر به اختلال در شبکه جایگاههای سوخترسانی شد، نمونهای روشن از این غفلت است. رخدادهایی از این دست، ضمن آسیب به اعتماد عمومی، خسارات اقتصادی و مدیریتی نیز به همراه داشتهاند. چنین تجربههایی باید بهمثابه هشداری دائمی در ذهن مدیران و تصمیمگیران باقی بمانند.

بدون عزم سازمانی و باور مدیریتی، حتی بهترین قوانین و سیاستها نیز بیاثر خواهند ماند؛ بنابراین، ضروری است که دستگاهها با بهرهگیری از ظرفیتهای داخلی و همکاری بینبخشی، پدافند غیرعامل را به یک مأموریت ذاتی، دائمی و اولویتدار در فرآیندهای خود تبدیل کنند. توجه به این مهم، ضمن افزایش تابآوری ملی، میتواند پایداری خدمات حیاتی کشور را در مواجهه با انواع تهدیدات تضمین کرده و امنیت عمومی را در بستر توسعه پایدار نهادینه سازد. دستگاهها نباید صرفاً منتظر ابلاغهای بالا به پایین باشند، بلکه لازم است با نگاهی مسئولانه و خلاقانه، خود را بازیگر فعال در ارتقای امنیت و پایداری کشور بدانند. تحقق این هدف، نیازمند اراده مدیریتی، بهرهگیری از ظرفیتهای علمی، و تعامل مستمر با نهادهای مسئول است.

انتهای پیام/ 271